Odkrywanie Najnowszych Zmian w Cyberbezpieczeństwie i Zerowej Zaufaniu: Dynamika Rynku, Innowacje i Perspektywy Strategiczne

- Cyberbezpieczeństwo i Zerowe Zaufanie: Obecny Krajobraz Rynku

- Nowe Technologie i Innowacje Kształtujące Sektor

- Dynamika Konkurencyjna i Wiodący Gracze

- Prognozowany Wzrost i Ekspansja Rynku

- Perspektywy Regionalne i Wariacje Rynkowe

- Perspektywy Strategiczne i Przewidywane Rozwój

- Kluczowe Wyzwania i Nowe Możliwości

- Źródła i Odniesienia

“Kluczowe informacje W wczesnych godzinach 5 lipca 2025 roku (09:07 UTC), amator astronomii Mario Rana zarejestrował krótki, biały błysk na zachodniej limbie Saturna.” (źródło)

Cyberbezpieczeństwo i Zerowe Zaufanie: Obecny Krajobraz Rynku

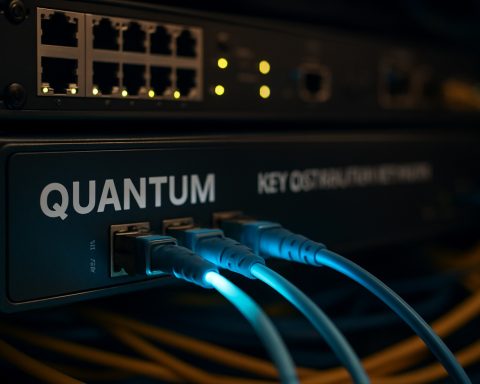

Krajobraz cyberbezpieczeństwa i zerowego zaufania przeszedł znaczące zmiany między czerwcem a lipcem 2025 roku, co odzwierciedla szybki rozwój sektora w odpowiedzi na rosnące zagrożenia i wymagania regulacyjne. Organizacje na całym świecie przyspieszają wdrażanie ram zerowego zaufania, co jest wynikiem głośnych naruszeń i rosnącej złożoności cyberataków.

- Wzrost Przyjęcia Zerowego Zaufania: Zgodnie z raportem Gartnera, 68% dużych przedsiębiorstw wdrożyło lub przetestuje architekturę zerowego zaufania na lipiec 2025 roku, w porównaniu z 54% w 2024 roku. Ten wzrost jest spowodowany nowymi wymaganiami regulacyjnymi oraz potrzebą zabezpieczenia środowisk pracy hybrydowej i zdalnej.

- Duże Naruszenia Prowadzą do Inwestycji: Czerwcowy atak cybernetyczny na globalną firmę finansową ujawnił luki w tradycyjnych modelach zabezpieczeń opartych na perymetrach, co spowodowało wzrost wydatków na rozwiązania zerowego zaufania o 22% w porównaniu do poprzedniego kwartału, jak podaje IDC.

- Innowacje Wykonawców i Aktywność M&A: Wiodący dostawcy, tacy jak Microsoft i Palo Alto Networks, wprowadzili nowe platformy zerowego zaufania i dokonali strategicznych przejęć w celu wzmocnienia zdolności detekcji zagrożeń i zarządzania tożsamością opartych na AI.

- Wzrost Regulacji: Rozporządzenie Digital Resilience Act Unii Europejskiej, które weszło w życie w lipcu 2025 roku, nakłada zasady zerowego zaufania na infrastrukturę krytyczną, przyspieszając wdrażanie zgodności w sektorach finansowym, zdrowotnym i energetycznym.

- Integracja AI i Automatyzacji: Badanie Forrester wskazuje, że 47% organizacji integruje AI i automatyzację w swoje strategie zerowego zaufania, aby poprawić czasy reakcji na zagrożenia oraz zmniejszyć błędy ludzkie.

Te wydarzenia podkreślają kluczową zmianę: zerowe zaufanie przestało być podejściem niszowym i stało się standardowym imperatywem. Oczekuje się, że rynek osiągnie wartość 78,2 miliarda dolarów do 2027 roku, rosnąc w tempie CAGR na poziomie 17,4% (MarketsandMarkets), ponieważ organizacje nadają priorytet odporności i zgodności regulacyjnej w coraz bardziej nieprzyjaznym środowisku cybernetycznym.

Nowe Technologie i Innowacje Kształtujące Sektor

Między czerwcem a lipcem 2025 roku sektor cyberbezpieczeństwa był świadkiem znaczących postępów, szczególnie w zakresie przyjęcia architektur zerowego zaufania oraz integracji sztucznej inteligencji (AI) w celu detekcji i reagowania na zagrożenia. Te wydarzenia przekształcają sposób, w jaki organizacje bronią się przed coraz bardziej złożonymi zagrożeniami cybernetycznymi.

- Rozszerzenie Architektury Zerowego Zaufania: Model bezpieczeństwa zerowego zaufania, który opiera się na zasadzie „nigdy nie ufaj, zawsze weryfikuj”, zyskał przyspieszenie we wdrażaniu w przedsiębiorstwach i agencjach rządowych. Zgodnie z raportem Gartnera z czerwca 2025 roku, ponad 70% dużych organizacji wdrożyło lub testuje ramy zerowego zaufania, w porównaniu z 55% w 2024 roku. Wzrost ten jest napędzany przez presję regulacyjną oraz potrzebę zabezpieczenia hybrydowych i zdalnych środowisk pracy.

- Detekcja Zagrożeń Napędzana AI: Integracja AI i uczenia maszynowego w platformach cyberbezpieczeństwa osiągnęła nowe wyżyny. Wiodący dostawcy, tacy jak CrowdStrike i Palo Alto Networks, wprowadzili rozwiązania nowej generacji, które wykorzystują generatywną AI do identyfikacji i reagowania na zagrożenia w czasie rzeczywistym. Analiza Forrester (lipiec 2025) pokazuje, że narzędzia zabezpieczeń oparte na AI skróciły czasy reakcji na incydenty o 40% w porównaniu z tradycyjnymi metodami.

- Innowacje w zakresie Zarządzania Tożsamością i Dostępem (IAM): Udoskonalone rozwiązania IAM, w tym uwierzytelnianie bezhasłowe i ciągła weryfikacja użytkowników, stają się standardem. Czerwcowa aktualizacja platformy Entra Microsoftu wprowadziła adaptacyjne kontrole dostępu, które dynamicznie dostosowują uprawnienia na podstawie zachowań użytkowników i sygnałów ryzyka (Microsoft Tech Community).

- Bezpieczeństwo Łańcucha Dostaw: W odpowiedzi na głośne ataki na łańcuchy dostaw, pojawiły się nowe standardy i zautomatyzowane narzędzia weryfikacyjne. NIST Supply Chain Security Framework, wydany w czerwcu 2025 roku, dostarcza wytycznych do ciągłego monitorowania i oceny ryzyka dostawców zewnętrznych.

Te innowacje podkreślają trend w kierunku proaktywnych, adaptacyjnych i napędzanych inteligencją postaw w dziedzinie bezpieczeństwa. W miarę ewolucji zagrożeń cybernetycznych, nacisk na zerowe zaufanie, AI i solidne zarządzanie tożsamością ma się intensyfikować, ustanawiając nowe standardy odporności i zgodności w erze cyfrowej.

Dynamika Konkurencyjna i Wiodący Gracze

Krajobraz cyberbezpieczeństwa wciąż szybko się rozwija, a architektura zerowego zaufania (ZTA) stoi na czołowej pozycji w strategiach zabezpieczeń przedsiębiorstw. Między czerwcem a lipcem 2025 roku kilka istotnych wydarzeń wpłynęło na dynamikę konkurencyjną wśród wiodących dostawców cyberbezpieczeństwa, gdy organizacje intensyfikują swoje skupienie na modelach zabezpieczeń opartych na tożsamości i braku perymetrów.

- Ekspansja Zerowego Zaufania Microsoftu: W czerwcu 2025 roku Microsoft ogłosił integrację zaawansowanej detekcji zagrożeń napędzanej AI w swoich platformach Azure Active Directory i Defender. Ten ruch wzmacnia jego portfel zerowego zaufania, wykorzystując analitykę behawioralną w czasie rzeczywistym do identyfikacji anormalnych wzorców dostępu. Ciągłe inwestycje Microsoftu w AI i automatyzację mają na celu skrócenie czasów reakcji i poprawę łagodzenia zagrożeń, wzmacniając jego pozycję lidera na rynku zabezpieczeń przedsiębiorstw.

- Strategiczne Przejęcia Palo Alto Networks: Palo Alto Networks zakończył przejęcie dwóch startupów zajmujących się zarządzaniem tożsamością i dostępem (IAM) w lipcu 2025 roku, co wzmacnia jego platformę Prisma Access. Przejęcia te mają na celu wzmocnienie zdolności zerowego zaufania, szczególnie w zakresie zabezpieczania środowisk hybrydowych i wielochmurowych. Agresywna strategia M&A Palo Alto podkreśla jego zaangażowanie w konsolidację pozycji dostawcy kompleksowego zerowego zaufania.

- Innowacje tożsamościowe Zerowego Zaufania Okty: Okta wprowadziła swoją Nową Silnik Tożsamości Zerowego Zaufania w czerwcu 2025 roku, wprowadzając ciągłe udowadnianie tożsamości i adaptacyjne kontrole dostępu. Nowy silnik wykorzystuje sygnały kontekstowe i uczenie maszynowe do dynamicznego dostosowywania uprawnień użytkowników, odpowiadając na rosnące zapotrzebowanie na szczegółowe zarządzanie dostępem na podstawie ryzyka. Skupienie Okty na bezproblemowym doświadczeniu użytkownika i bezpieczeństwie rezonuje z organizacjami stawiającymi na transformację cyfrową.

- Nowa Konkurencja od Firm Native Cloud: Firmy zajmujące się bezpieczeństwem oparte na chmurze, takie jak Zscaler i CrowdStrike, zgłosiły dwucyfrowy wzrost przychodów w II kwartale 2025 roku, dzięki zwiększonemu przyjęciu rozwiązań zerowego zaufania dostępu do sieci (ZTNA). Ich skalowalne platformy oparte na API zyskują popularność wśród przedsiębiorstw poszukujących szybkiego wdrożenia i integracji z istniejącą infrastrukturą chmurową.

Te wydarzenia podkreślają zacięty rynek, na którym ustalone firmy i innowacyjni rywale rywalizują w dostarczaniu całościowych, napędzanych AI rozwiązań zerowego zaufania. Ongoing zmiany w kierunku pracy hybrydowej i strategii pierwszej chmury mają przyspieszyć wdrażanie zerowego zaufania, kształtując krajobraz cyberbezpieczeństwa do końca 2025 roku (Gartner).

Prognozowany Wzrost i Ekspansja Rynku

Krajobraz cyberbezpieczeństwa jest na dobrej drodze do znaczącego wzrostu i transformacji w okresie czerwiec-lipiec 2025 roku, napędzany rosnącymi zagrożeniami, zmianami regulacyjnymi i szybkim przyjmowaniem ram zerowego zaufania. Zgodnie z najnowszymi prognozami, globalny rynek cyberbezpieczeństwa ma osiągnąć 298,5 miliarda dolarów do 2025 roku, w porównaniu z 217,9 miliarda dolarów w 2021 roku, co odzwierciedla roczną stopę wzrostu (CAGR) na poziomie 8,7%. Ten wzrost jest napędzany rosnącą złożonością cyberataków, proliferacją podłączonych urządzeń i zwiększoną świadomością wśród przedsiębiorstw i rządów.

- Przyjęcie Architektury Zerowego Zaufania (ZTA): Modele zabezpieczeń zerowego zaufania stają się standardem branżowym, a Gartner przewiduje, że 60% organizacji przyjmie zerowe zaufanie do 2025 roku. Ta zmiana jest spowodowana potrzebą zabezpieczenia zdalnych pracowników, chmur i łańcuchów dostaw. Główne firmy, takie jak Microsoft, Google i Cisco, ogłosiły nowe rozwiązania i partnerstwa zerowego zaufania na początku 2025 roku, mając na celu uproszczenie wdrożenia i poprawę interoperacyjności.

- Regulacyjny Wzrost: Dyrektywa NIS2 Unii Europejskiej, która wchodzi w życie w październiku 2024 roku, skłania organizacje do przyspieszenia inwestycji w cyberbezpieczeństwo w pierwszej połowie 2025 roku. Podobnie, Amerykańska Agencja ds. Cyberbezpieczeństwa i Bezpieczeństwa Infrastruktury (CISA) wydała zaktualizowane modele dojrzałości zerowego zaufania, nakłaniając agencje federalne i wykonawców do wdrożenia ściślejszych kontroli (CISA).

- Ekspansja Rynku i Aktywność M&A: W pierwszej połowie 2025 roku miała miejsce fala fuzji i przejęć, z wiodącymi firmami zajmującymi się cyberbezpieczeństwem przejmującymi startupy specjalizujące się w detekcji zagrożeń napędzanej AI i zarządzaniu tożsamością. Szczególnie przejęcie przez Palo Alto Networks startupu zajmującego się zerowym zaufaniem w czerwcu 2025 roku podkreśla konsolidację sektora i premię za innowacyjne zdolności (CRN).

- Wzrost w Sektorze: Usługi finansowe, opieka zdrowotna i infrastruktura krytyczna pozostają najszybciej rozwijającymi się sektorami wydatków na cyberbezpieczeństwo, ponieważ te sektory borykają się z wyższym ryzykiem i regulacyjną kontrolą. Bezpieczeństwo chmury i zarządzane usługi zabezpieczeń przewiduje się, że będą rosły szybciej niż tradycyjne rozwiązania, a samo bezpieczeństwo chmurowe ma rosnąć w tempie CAGR na poziomie 13,7% do 2025 roku (Statista).

Podsumowując, okres czerwiec-lipiec 2025 roku oznacza kluczową fazę dla cyberbezpieczeństwa i zerowego zaufania, charakteryzującą się silnym wzrostem rynku, inwestycjami napędzanymi regulacjami i naciskiem na zaawansowane, adaptacyjne modele zabezpieczeń.

Perspektywy Regionalne i Wariacje Rynkowe

Między czerwcem a lipcem 2025 roku, na globalnym rynku cyberbezpieczeństwa i zerowego zaufania miały miejsce znaczące wydarzenia, a różnice regionalne odzwierciedlają różne priorytety regulacyjne, środowiska zagrożeń i tempo przyjęcia technologii.

- Ameryka Północna: Stany Zjednoczone nadal liderują w przyjęciu zerowego zaufania, napędzane federalnymi mandatami i głośnymi incydentami cybernetycznymi. Cyberbezpieczeństwo i Infrastruktura Bezpieczeństwa (CISA) opublikowała wersję 3.0 swojego modelu dojrzałości zerowego zaufania w czerwcu 2025 roku, podkreślając bezpieczeństwo oparte na tożsamości i ciągłe monitorowanie. Duże przedsiębiorstwa w USA, w tym sektory finansowe i opieki zdrowotnej, przyspieszyły wdrażanie zerowego zaufania, a Gartner raportuje, że 70% dużych przedsiębiorstw planuje wdrożyć architektury zerowego zaufania do 2026 roku.

- Europa: Unia Europejska koncentruje się na zgodności regulacyjnej i suwerenności danych. Dyrektywa Cyberbezpieczeństwa UE i Ustawa o Cyfrowej Odporności Operacyjnej (DORA) skłoniły instytucje finansowe do inwestowania w ramy zerowego zaufania. W lipcu 2025 roku Europejska Agencja ds. Cyberbezpieczeństwa (ENISA) opublikowała zaktualizowane wytyczne dotyczące wdrażania zerowego zaufania, dostosowane do wymogów GDPR i transgranicznego transferu danych.

- Azja-Pacyfik: Region ten doświadcza szybkiej transformacji cyfrowej, a rządy w Japonii, Korei Południowej i Australii priorytetowo traktują zerowe zaufanie w infrastrukturze krytycznej. Australijskie Centrum Cyberbezpieczeństwa uruchomiło krajową strategię zerowego zaufania w czerwcu 2025 roku, mając na celu zmniejszenie incydentów ransomware, które wzrosły o 18% rok do roku. Jednocześnie rynek cyberbezpieczeństwa w Chinach się rozszerza, ale z naciskiem na rozwiązania krajowe i zgodność z Ustawą o Cyberbezpieczeństwie.

- Bliski Wschód i Afryka: Rządy w Krajach Zatoki (GCC) inwestują w zerowe zaufanie, aby zabezpieczyć sektory energetyczne i finansowe. Saudyjska Agencja Monetarna wydała nowe wytyczne dotyczące cyberbezpieczeństwa w lipcu 2025 roku, nakładając zasady zerowego zaufania na wszystkie licencjonowane banki. W Afryce, RPA prowadzi regionalne przyjęcie, a partnerstwa publiczno-prywatne stają się kluczowe dla zwiększenia świadomości i wdrażania.

Te wydarzenia regionalne podkreślają globalny ruch w kierunku zerowego zaufania, ale z wyraźnymi lokalnymi motywami i wyzwaniami. Organizacje coraz częściej dostosowują inwestycje w cyberbezpieczeństwo do wymagań regulacyjnych i ewoluujących krajobrazów zagrożeń, co sprawia, że zerowe zaufanie staje się centralnym filarem nowoczesnych strategii zabezpieczeń.

Perspektywy Strategiczne i Przewidywane Rozwój

Krajobraz cyberbezpieczeństwa jest na dobrej drodze do znaczącej ewolucji w czerwcu-lipcu 2025 roku, a architektura zerowego zaufania (ZTA) wciąż pozostaje w czołówce strategicznych inicjatyw dla przedsiębiorstw i rządów. W miarę jak zagrożenia cybernetyczne stają się coraz bardziej złożone, organizacje przyspieszają wdrażanie ram zerowego zaufania, które wymagają ciągłej weryfikacji użytkowników i urządzeń, niezależnie od ich lokalizacji w obrębie lub poza granicami sieci.

- Mandaty Zerowego Zaufania i Zmiany Regulacyjne: Mandat zerowego zaufania rządu federalnego USA, przedstawiony w Rozporządzeniu Wykonawczym 14028, wciąż napędza przyjęcie w sektorze publicznym, z agencjami oczekującymi na spełnienie kluczowych kamieni milowych do połowy 2025 roku (CISA). Unia Europejska także wzmacnia swoją postawę w zakresie cyberbezpieczeństwa, wdrażając Dyrektywę NIS2, która wejdzie w życie w październiku 2024 roku, zmuszając operatorów infrastruktury krytycznej do wdrożenia zasad zerowego zaufania (Komisja Europejska).

- Zagrożenia i Obronność Napędzane AI: Wzrost narzędzi generatywnej AI ma doprowadzić do bardziej zaawansowanych ataków phishingowych, deepfake oraz ataków na łańcuchy dostaw. W odpowiedzi, dostawcy cyberbezpieczeństwa integrują analitykę behawioralną napędzaną AI i zautomatyzowane mechanizmy reakcji w platformach zerowego zaufania, mając na celu wykrywanie i łagodzenie zagrożeń w czasie rzeczywistym (Gartner).

- Bezpieczeństwo Cloud i Tożsamości: W miarę jak przyspiesza przyjęcie chmury, zarządzanie tożsamością i dostępem (IAM) staje się kluczowym elementem strategii zerowego zaufania. Globalny rynek IAM ma osiągnąć wartość 34,5 miliarda dolarów do 2025 roku, odzwierciedlając wzrost popytu na bezpieczne uwierzytelnianie i kontrolę dostępu w oparciu o najmniejsze uprawnienia (MarketsandMarkets).

- Współpraca Branżowa i Standaryzacja: Sojusze branżowe, takie jak Open Cybersecurity Schema Framework (OCSF), zyskują na znaczeniu, dążąc do standaryzacji dzielenia się danymi i interoperacyjności w rozwiązaniach zerowego zaufania. To współpracujące podejście ma przyspieszyć wymianę informacji o zagrożeniach i skrócić czas reakcji na incydenty (OCSF).

Patrząc w przyszłość, konwergencja presji regulacyjnej, innowacji napędzanych AI i współpracy branżowej ukształtuje perspektywy strategiczne dla cyberbezpieczeństwa i przyjęcia zerowego zaufania do połowy 2025 roku. Organizacje, które proaktywnie inwestują w adaptacyjne, oparte na tożsamości architektury zabezpieczeń, będą najlepiej przygotowane do łagodzenia pojawiających się ryzyk i dostosowywania się do ewoluujących standardów.

Kluczowe Wyzwania i Nowe Możliwości

Między czerwcem a lipcem 2025 roku krajobraz cyberbezpieczeństwa został naznaczony zarówno rosnącymi wyzwaniami, jak i znacznymi postępami, szczególnie w zakresie przyjęcia i ewolucji architektur zerowego zaufania. Organizacje na całym świecie borykają się z coraz bardziej skomplikowanymi zagrożeniami, a jednocześnie wykorzystują nowe technologie i ramy, aby wzmocnić swoją obronę.

-

Rośnie Złożoność Ataków Ransomware i Ataków Napędzanych AI:

Ataki ransomware wzrosły, a przestępcy wykorzystują zaawansowane narzędzia AI do automatyzacji phishingu, unikania detekcji i wykorzystywania luk zerodnia. Według Cybersecurity Dive, globalne incydenty ransomware wzrosły o 27% w II kwartale 2025 roku w porównaniu do tego samego okresu w poprzednim roku, a głównymi celami były sektory zdrowia i finansów.

-

Przyjęcie Zerowego Zaufania Przyspiesza:

Modele bezpieczeństwa zerowego zaufania, które wymagają ciągłej weryfikacji użytkowników i urządzeń, zyskują na znaczeniu wraz z kontynuowaniem pracy zdalnej i hybrydowej. Raport Gartnera wskazuje, że 60% dużych przedsiębiorstw wdrożyło pewną formę architektury zerowego zaufania do połowy 2025 roku, w porównaniu z 45% w 2024 roku.

-

Naciski Regulacyjne i Zgodności:

Rządy wprowadzają surowsze regulacje dotyczące cyberbezpieczeństwa, zmuszając organizacje do zwiększenia ochrony danych i reakcji na incydenty. Zaktualizowana Dyrektywa NIS2 Unii Europejskiej, obowiązująca od lipca 2025 roku, nakłada większe kary za brak zgodności i nakłada zasady zerowego zaufania na infrastrukturę krytyczną (Komisja Europejska).

-

Nowe Możliwości w Automatyzacji i Obronie Napędzanej AI:

Choć AI jest narzędziem dla atakujących, to również wspiera obrońców. Automatyczne platformy wykrywania zagrożeń i reakcji skracają czas przebywania zagrożeń i poprawiają ograniczanie incydentów. Zgodnie z danymi Forrester, 72% przedsiębiorstw korzysta obecnie z narzędzi zabezpieczeń napędzanych AI, co stanowi wzrost z 58% w 2024 roku.

-

Bezpieczeństwo Łańcucha Dostaw i Zerowe Zaufanie dla Stron Trzecich:

Ostatnie naruszenia uwidoczniły luki w łńcuchach dostaw oprogramowania. Organizacje rozszerzają zasady zerowego zaufania na dostawców zewnętrznych, wymagając ciągłego monitorowania i szczegółowych kontroli dostępu (Dark Reading).

Podsumowując, okres czerwiec-lipiec 2025 roku podkreśla podwójną naturę cyberbezpieczeństwa: w miarę jak zagrożenia się rozwijają, tak samo rozwijają się strategie i technologie mające na celu ich przeciwdziałanie, przy czym zerowe zaufanie wyrasta na centralny filar nowoczesnych ram obronnych.

Źródła i Odniesienia

- Najważniejsze Wydarzenia w Cyberbezpieczeństwie i Zerowym Zaufaniu (Czerwiec-Lipiec 2025)

- IDC

- Microsoft

- Palo Alto Networks

- Komisja Europejska

- Forrester

- MarketsandMarkets

- NIST Supply Chain Security Framework

- Okta

- Zscaler

- CrowdStrike

- CRN

- Statista

- Komisja Europejska

- ENISA

- Ustawa o Cyberbezpieczeństwie

- Saudyjska Agencja Monetarna

- OCSF

- Cybersecurity Dive